- Votre panier est vide.

Limiter / autoriser l’accès à WordPress uniquement à certaine IP

by Haris

Pour protéger son site des tentatives d’attaque (par la méthode Brute Force*) à l’administration de WordPress, découvrez ici danc ce petit tutoriel comment mettre en place une restriction par adresse IP.

Pour limiter les tentatives de Brute Force sur la page de connexion de site WordPress, nous avons testé l’excellent plugin Limit Login Attempts. Ce plugin permet de sécuriser son site WordPress en luttant contre le Brute Force.

Pour aller encore plus loin et avoir une protection encore plus efficace, il est possible de restreindre l’accès à la page de connexion par adresse IP. Cette alternative est à mon sens la plus sécurisée, mais par contre, elle a son désavantage: seul les ip autorisées auront le droit d’accéder à votre administration. Si vous voulez vous connecter depuis une autre ip hors la white liste, la connexion sera rejetée. Ne comptez pas travailler votre site depuis votre hôtel à Berlin.

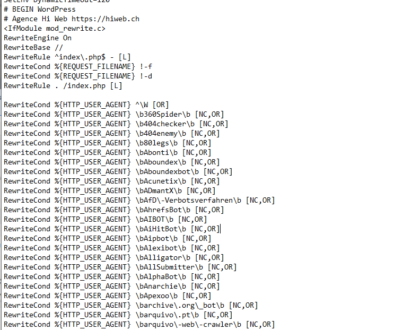

Sur un serveur Apache, la mise en place de cette restriction se fait à partir du fichier .htaccess comme ci-dessous :

Dans cet exemple, toutes les adresses IP autorisées sont indiquées à l’aide d’un allow from. Toutes les autres IP seront automatiquement rejetées lorsqu’elles tenteront d’accéder à la page de connexion.

Pour ceux qui utilisent NGINX à la place d’Apache, il faut modifier le fichier de configuration en ajoutant le code suivant :

Attention, si vous utilisez PHP-FPM, vous devez ajouté quelques lignes supplémentaires pour que le code fonctionne correctement :

Grâce à ces quelques lignes de code, vous n’aurez plus aucun problème de Brute Force sur la page de connexion. C’est un peu radical, mais à mon avis, c’est la solution la plus efficace pour lutter contre le robot.

Recommended Posts

Site WordPress piraté comment le réparer ?

21 mars 2022

Hack CVE-2022-0847 sur le noyau Linux

8 mars 2022

Site WordPress piraté qui affiche de la publicté

5 janvier 2021