- Votre panier est vide.

Qu’est-ce que le réseau TOR ?

by Haris

Nous vivons pour la plus part encore dans un pays qui “respecte” l’accès libre à cette énorme source d’information. Mais, “libre” ne veut pas dire “pas contrôlé”. Les événements récents ont réveillé chez certains la volonté de regarder d’un peu plus près ce que vous faites à partir de votre navigateur Web. En tant que fervent partisan de la liberté d’accès aux réseaux informatiques, je vous propose de découvrir Tor, un système permettant de compliquer la tâche des mouchards en rendant anonyme la consultation des sites Internet.

Tor: Comment ça fonctionne ?

Je ne vais pas faire un copier-coller des très bonnes sources que l’on peut facilement trouver sur Internet.

En résumé, Tor est un “réseau dans le réseau” qui ajoute entre votre PC et le serveur du site que vous consultez un certain nombre de nœuds (appelés “routeur oignons“). Le logiciel Tor, installé sur votre machine, va découper, puis envoyer les requêtes à des nœuds différents. Chaque routeur oignon anonymise les flux qui le traversent.

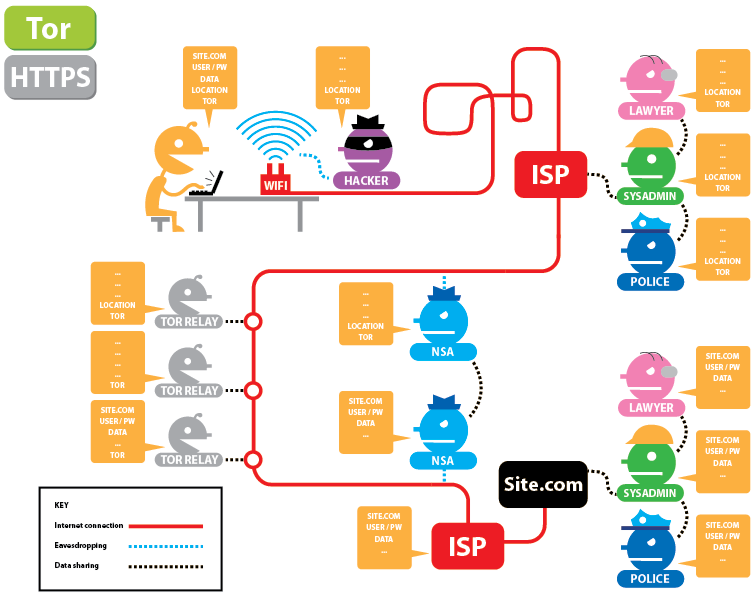

Dans un premier plan, on voit qu’un trafic entre votre PC et un site.com quelconque peut être intercepté par tout le monde (un hacker qui serait sur votre réseau local/hotspot Wifi, n’importe qui ayant accès aux données de votre FAI, comme par exemple le gouvernement et également n’importe quelle institution, comme la NSA dans ce diagramme, ayant accès à des routeurs d’Internet backbone).

Dans le deuxième cas, si vous utilisez Tor, tout le trafic entre votre machine et le dernier nœud du réseau Tor sera protégé. Plus de hacker, plus de Hadopi (enfin, s’ils existent encore quand vous lirez ce billet). Par contre, la NSA (ou autres) pourra toujours intercepter et analyser le trafic entre le dernier nœud de Tor et le site.com en plaçant des points de surveillance sur les réseaux connectés.

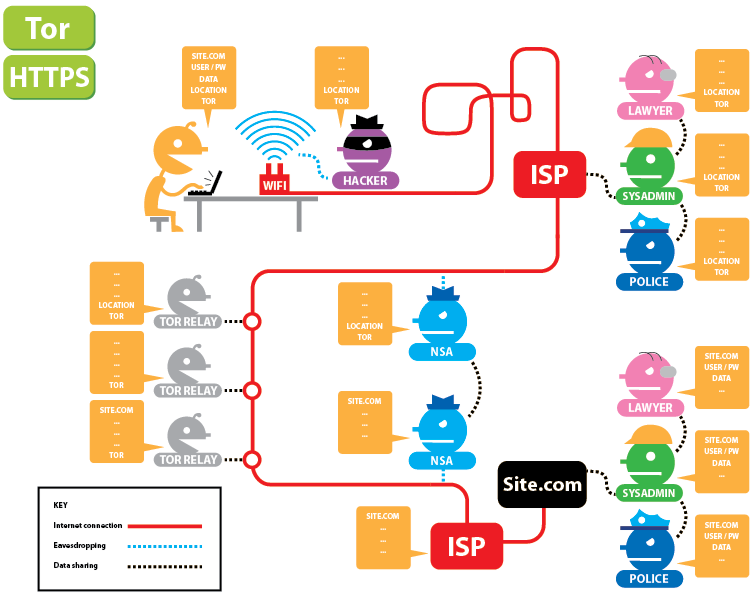

Enfin, dans le dernier graphisme, on voit le cas idéal où l’on utilise à la fois Tor et un site.com utilisant un protocole sécurisé (comme HTTPS). Dans ce cas, le dernier lien entre le nœud Tor et le site.com ne véhiculera que des données chiffrées (les esprits chagrins diront que la NSA peut casser sans trop de problèmes un chiffrement HTTPS, ils n’ont pas tort…).

Recommended Posts

Site WordPress piraté comment le réparer ?

21 mars 2022

Hack CVE-2022-0847 sur le noyau Linux

8 mars 2022

Site WordPress piraté qui affiche de la publicté

5 janvier 2021

[…] Qu’est-ce que le réseau TOR ? […]